Account Active Directory Bloccato – diagnostica del problema

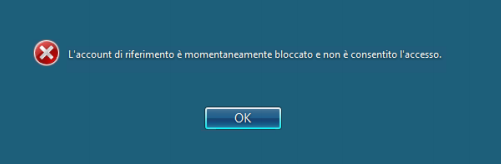

Talvolta può capitare che gli account di Active Directory vengano bloccati a causa di tentativi di accesso con password errata.

Questo problema può accadere se l’utente dopo aver cambiato la password non ha aggiornato le credenziali sui vari dispositivi o applicativi che utilizza. Molto spesso il problema può essere legato alle seguenti cause che generano tentativi di accesso ripetuti con credenziali errate:

- Password di rete salvate relative all’account

- Operazioni pianificate eseguite con le credenziali dell’account

- Servizi in esecuzione con le credenziali dell’account

- Applicazioni che utilizzano al loro interno con le credenziali dell’account

- Utilizzo delle credenziali dell’account per connettersi a reti wifi

- Utilizzo delle credenziali dell’account per connettersi via Remote Desktop

- Accessi eseguiti da smartphone, tablet che fanno uso delle credenziali dell’account per leggere la posta, connettersi a reti wifi o aprire VPN

- Il virus Conficker può causare tentativi di attacchi a forza bruta sui membri del gruppo built-in Administrators nel dominio.

- Accessi eseguiti da più client con versioni di OS differenti in cui può accadere che le versioni legacy dei client non riescano a rilevare correttamente il cambio di password.

Generalmente è difficile scoprire la causa del bloco e l’analisi dell’event viewer di windows richiede la creazione di appositi filtri e molta pazienza.

Un metodo più rapido e semplice è quello di andare ad analizzare il log del servizio NET LOGON

Per prima cosa è necessario abilitare il log del servizio Net Logon ed attendere che l’utente venga bloccato.

a riguardo si veda la KB 109626 Enabling debug logging for the Net Logon service a questo indirizzo :

https://support.microsoft.com/en-us/help/109626/enabling-debug-logging-for-the-netlogon-service

Nel link sopra riportato trovate due eseguibili rispettivamente abilitano e disabilitano il logging sul servizio Net Logon.

Dopo che l’utente di active Directory risulta essere bloccato è possibile andare ad anilizzare il file di log che si trova in questo percorso :

%windir%\debug\netlogon.log

Ovviamente essendo attivo il servizio net logon è necessario fare una copia del file e poi procedere con l’analisi.

E’ consigliabile aprire il file con un editor avanzato come potrebbe essere Notepad++ che potete scaricare qui:

https://notepad-plus-plus.org/downloads/

Una volta apert il file con lo strumento cerca possiamo ricercare gli eventi di nostro interesse, l’evento generato da password non corretta e il blocco dell’utente :

“0xC000006A” Codice generato dalla password sbagliata

“0xC0000234” Codice generato dal blocco dell’utente

In Windows 8 e Windows Server 2012 o successivo nel file netlogon.log viene registrato anche l’ID del processo dell’applicazione che ha causato il lockout rendendo più semplice l’analisi e la chiara individuazione del problema.

Un altro tool interessante è il Netwrix Account Lockout Examiner che permette un’analisi granulare con una GUI semplice del blocco degli account, del tool esiste una versione freeware ed una versione a pagamento che permette l’implementazione di una struttura di helpdesk per supportare gli utenti in situazioni di lockout per la comparazione delle funzionalità si veda :

https://www.netwrix.com/account_lockout_examiner_editions.html

ISCRIVITI ALLA NEWSLETTER DI PC-GURU.IT

Grazie all’iscrizione ti informerò ogni volta che pubblicherò un nuovo contenuto.

Non perderti nemmeno un articolo!

Iscriviti alla nostra newsletter inserendo la tua mail qui :